Miss Montage

Ehrenmitglied

- 21.550

Nur für Kitkat!

Hallo zusammen,

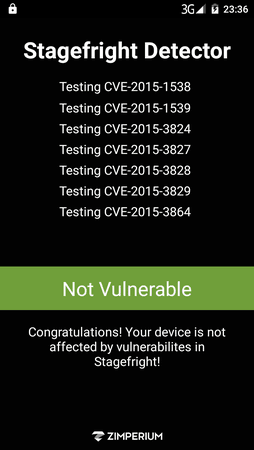

ich habe eine Möglichkeit gefunden, die Stagefright-Sicherheitslücke auf dem Umi Hammer zu patchen.

Die Jiayu Deutschland GmbH & DerTeufel1980 haben für das S3 ein Patch zur Verfügung gestellt. Herzlichen Dank!!!

Daraus habe ich die angehängte Datei libstagefright.so extrahiert und auf dem Handy in das Verzeichnis /system/lib kopiert (bzw. die existierende Datei überschrieben).

Ich musste dazu kurzfristig die Reche des entsprechenden Ordners ändern.

Falls Ihr ähnlich verfahren möchtet, empfehle ich wie immer vorher ein gründliches Backup. Die stagefright.so könnt Ihr aus der angehängten .zip-Datei entpacken.

Mit dem aktuellen .zip-File von Jiayu Deutschland können alle Inhaber eines Handys mit MTK 6732/6752, KitKat 4.4.4 und Custom Recovery ihr Glück versuchen. Es lässt sich per Custom Recovery ohne Änderungen direkt installieren.

Wichtig: Bitte macht vorher ein komplettes Nandroid-Backup und/oder legt eine Sicherungskopie der Originaldatei /system/lib/libstagefright.so an -> z.B. durch Umbenennen in libstagefright.so.bak

Hier noch eine Rückmeldung von bigrammy bei XDA-developers:

Hallo zusammen,

ich habe eine Möglichkeit gefunden, die Stagefright-Sicherheitslücke auf dem Umi Hammer zu patchen.

Die Jiayu Deutschland GmbH & DerTeufel1980 haben für das S3 ein Patch zur Verfügung gestellt. Herzlichen Dank!!!

Daraus habe ich die angehängte Datei libstagefright.so extrahiert und auf dem Handy in das Verzeichnis /system/lib kopiert (bzw. die existierende Datei überschrieben).

Ich musste dazu kurzfristig die Reche des entsprechenden Ordners ändern.

Falls Ihr ähnlich verfahren möchtet, empfehle ich wie immer vorher ein gründliches Backup. Die stagefright.so könnt Ihr aus der angehängten .zip-Datei entpacken.

Mit dem aktuellen .zip-File von Jiayu Deutschland können alle Inhaber eines Handys mit MTK 6732/6752, KitKat 4.4.4 und Custom Recovery ihr Glück versuchen. Es lässt sich per Custom Recovery ohne Änderungen direkt installieren.

Wichtig: Bitte macht vorher ein komplettes Nandroid-Backup und/oder legt eine Sicherungskopie der Originaldatei /system/lib/libstagefright.so an -> z.B. durch Umbenennen in libstagefright.so.bak

Hier noch eine Rückmeldung von bigrammy bei XDA-developers:

Hi Miss Montage,

Not too sure about this one as I have not heard about this exploit I guess I need to catch up

The patch should be fine on the Hammer or any other mt6752/32 SoC running KitKat 4.4.4

If you trust the source of the libstagefright.so 100% and it worked on your Phone then go ahead and share the info.

Obviously tell people to make a copy/backup of their stock libstagefright.so first just in case anyone should encounter any problems.

Simply removing the getprop line from the updater-script will be all that's needed for flashing.

Regards bigrammy.

Anhänge

Zuletzt bearbeitet:

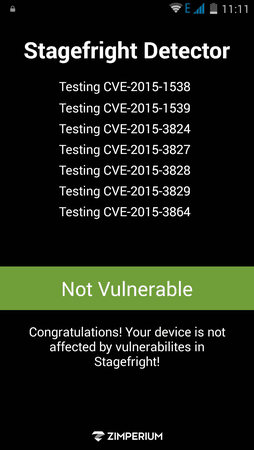

2. Versuch mit dem Jiayu zip - das hat geklappt

2. Versuch mit dem Jiayu zip - das hat geklappt