unsuwe

Dauer-User

- 132

Hallo,

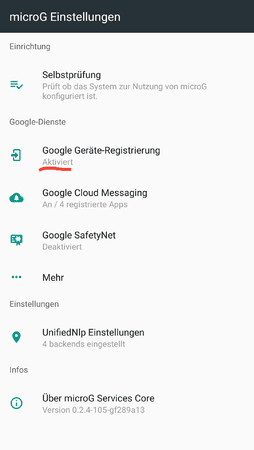

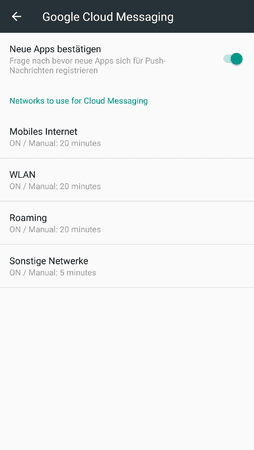

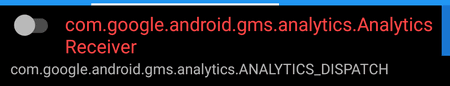

wie steht ihr zu dne Apps mit Autostart und mit den Receivern die mit den Apps gestartet werden? Mit Root und Diversen Apps bekommt man da die Möglichkeit einzugreifen auch eine Übersicht was da so gestartet wird. Sorgen machen mir da Sachen wie firebase, analytics oder tracking. Bedenkenlos oder bringt es was diese Receiver zu deaktivieren?

wie steht ihr zu dne Apps mit Autostart und mit den Receivern die mit den Apps gestartet werden? Mit Root und Diversen Apps bekommt man da die Möglichkeit einzugreifen auch eine Übersicht was da so gestartet wird. Sorgen machen mir da Sachen wie firebase, analytics oder tracking. Bedenkenlos oder bringt es was diese Receiver zu deaktivieren?

).

).