B

BourbonRyan

Ambitioniertes Mitglied

- 51

Ich bin ja sonst sehr vorsichtig, bevor ich sowas schreibe, aber ich würde gern mal die Meinung anderer hören.

Zuerst: ich nutze den Smart Launcher 3 Pro, schon seit 3 Geräten, und bin damit sehr zufrieden. Vor ein paar Wochen (wenn ich mich recht erinnere, schon auf der Firmware vom 09.09.15) hatte ich auf einmal eine Homescreen-Verknüpfung, die ich nicht eingestellt hatte. Ich hab sie direkt gelöscht, und es eigentlich auf irgendeine Einstellung der damals noch neuen Firmware oder eben auf eine neue Option des Smart Launchers geschoben ...

Gestern abend hatte ich das nochmal. Im Chrome gesurft, Home-Taste, Verknüpfung da; Symbol dahinter war das Bild einer Frau, Link-Beschreibung irgendwas mit "Video-Scr..." (leider abgeschnitten).^^

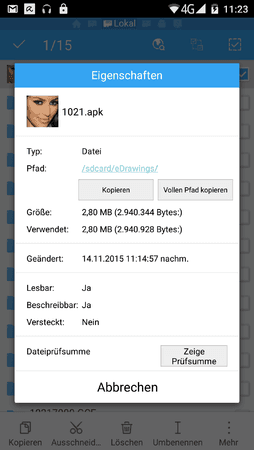

Diesmal hab ich aber weitergesucht. Hinter dem Link, der angeblich eine Video-Datei sein sollte, steckte eine Datei namens 1021.apk, die sich auf einmal im Verzeichnis der zuletzt von mir installierten App aus dem PlayStore (SolidWorks eDrawings) gefunden hatte. Ausgeführt hab ich sie natürlich nicht, aber im Jotti Online-Scanner hochgeladen, und da waren es je nach Scanner eine Version eines mutmaßlichen ANDROID/HiddenApp-Trojaners ...

Das hat mich stutzig gemacht; ich hab außer den PlayStore-Anwendungen lediglich Apps aus dem XDA-Forum installiert?

Interessanterweise wurde die 1021.apk (siehe Screenshot) am 14.11. um 11:14 installiert; zu der Zeit war ich unterwegs als Beifahrer und hab im Chrome Zeitung gelesen, sueddeutsche.de und spiegel.de (und über die Ereignisse in Paris gelesen). Also _nur_ Chrome, nur die beiden Seiten.

Heute morgen hab ich den Avira-Scanner installiert und durchlaufen lassen; die 1021.apk wurde dabei zweimal gefunden. Nachdem ich dann noch die Suche nach potentiell unerwünschten Anwendungen mitlaufen habe lassen, wurden zwei Funde getätigt:

XLauncher_3.3.10_20150908_ForELE.apk und com.ltp.launcherpad-259ab687626b7ec8377fe94d2836607b.apk.gz.

Wenn ich mir die Details zu den Funden anschaue, wird in beiden der Fund SPR/ANDR.Xinyinhe.83 gemeldet.

Danach gegoogelt, finde ich das hier bei PocketPC:

Wenn das jetzt aber in den XLauncher- und Launcherpad-APKs drin ist ... Kann das mal jemand anders prüfen?

Ich hab keine apps aus unbekannter Herkunft ausser den XDA-Links installiert (das sagt aber vermutlich jeder), aber wenn die Funde in den beiden APKs stecken...

Ich lösch mal noch nichts; falls Nachfragen kommen, kann ich das gerne beantworten.

Wie gesagt, vielleicht kann das mal jemand anders prüfen?

Danke!

/Edit: Achso, noch die Infos: Firmware-Version vom 20150909, gerootet über SuperSU (also ein prerooted-Gerät).

Zuerst: ich nutze den Smart Launcher 3 Pro, schon seit 3 Geräten, und bin damit sehr zufrieden. Vor ein paar Wochen (wenn ich mich recht erinnere, schon auf der Firmware vom 09.09.15) hatte ich auf einmal eine Homescreen-Verknüpfung, die ich nicht eingestellt hatte. Ich hab sie direkt gelöscht, und es eigentlich auf irgendeine Einstellung der damals noch neuen Firmware oder eben auf eine neue Option des Smart Launchers geschoben ...

Gestern abend hatte ich das nochmal. Im Chrome gesurft, Home-Taste, Verknüpfung da; Symbol dahinter war das Bild einer Frau, Link-Beschreibung irgendwas mit "Video-Scr..." (leider abgeschnitten).^^

Diesmal hab ich aber weitergesucht. Hinter dem Link, der angeblich eine Video-Datei sein sollte, steckte eine Datei namens 1021.apk, die sich auf einmal im Verzeichnis der zuletzt von mir installierten App aus dem PlayStore (SolidWorks eDrawings) gefunden hatte. Ausgeführt hab ich sie natürlich nicht, aber im Jotti Online-Scanner hochgeladen, und da waren es je nach Scanner eine Version eines mutmaßlichen ANDROID/HiddenApp-Trojaners ...

Das hat mich stutzig gemacht; ich hab außer den PlayStore-Anwendungen lediglich Apps aus dem XDA-Forum installiert?

Interessanterweise wurde die 1021.apk (siehe Screenshot) am 14.11. um 11:14 installiert; zu der Zeit war ich unterwegs als Beifahrer und hab im Chrome Zeitung gelesen, sueddeutsche.de und spiegel.de (und über die Ereignisse in Paris gelesen). Also _nur_ Chrome, nur die beiden Seiten.

Heute morgen hab ich den Avira-Scanner installiert und durchlaufen lassen; die 1021.apk wurde dabei zweimal gefunden. Nachdem ich dann noch die Suche nach potentiell unerwünschten Anwendungen mitlaufen habe lassen, wurden zwei Funde getätigt:

XLauncher_3.3.10_20150908_ForELE.apk und com.ltp.launcherpad-259ab687626b7ec8377fe94d2836607b.apk.gz.

Wenn ich mir die Details zu den Funden anschaue, wird in beiden der Fund SPR/ANDR.Xinyinhe.83 gemeldet.

Danach gegoogelt, finde ich das hier bei PocketPC:

Oder bei FireEye:Dabei handelt es sich wohl um eine Adware, die von einem chinesischen App-Promotion-Unternehmen namens NGE Mobi/Xinyinhe entwickelt wurde. Diese erlaubt es auf skurrile Art und weise nicht nur pornographische Inhalte ungewollt einzuschleusen, sondern auch im Ernstfall die komplette Kontrolle von Android-Smartphones zu übernehmen [...].

FireEye Labs mobile researchers discovered a malicious adware family quickly spreading worldwide that allows for complete takeover of an Android user’s device. This attack is created by a mobile app promotion company called NGE Mobi/Xinyinhe that claims to be valued at more than $100M with offices in China and Singapore.[...]

Wenn das jetzt aber in den XLauncher- und Launcherpad-APKs drin ist ... Kann das mal jemand anders prüfen?

Ich hab keine apps aus unbekannter Herkunft ausser den XDA-Links installiert (das sagt aber vermutlich jeder), aber wenn die Funde in den beiden APKs stecken...

Ich lösch mal noch nichts; falls Nachfragen kommen, kann ich das gerne beantworten.

Wie gesagt, vielleicht kann das mal jemand anders prüfen?

Danke!

/Edit: Achso, noch die Infos: Firmware-Version vom 20150909, gerootet über SuperSU (also ein prerooted-Gerät).

Anhänge

Zuletzt bearbeitet: