Rookie19

Stamm-User

- 170

- Themenstarter

- #21

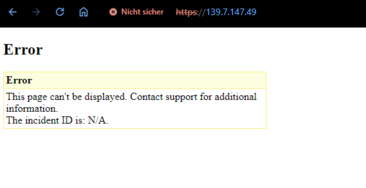

Kein Ding. Mir gehts eher darum, dass in letzter Zeit immer mehr DNS Anbieter auftauchen die solche Anfragen auf Phishing Seiten weiterleiten. Das möchte ich nach Möglichkeit verhindern. Und nur weil Quad9 AKTUELL gut zu sein scheint heißt das nicht, dass sie es auch ewig bleiben. Und außerdem kann ich mit einem lokalen DNS auch mehr und besser Filtern.